Mis à jour en mai 2026 — les informations sur les menaces macOS et les outils de protection sont vérifiées à cette date.

On vous a menti. Pas malicieusement, juste confortablement. La légende “les Mac ne chopent pas de virus” a traversé deux décennies sans prendre une ride, portée par des utilisateurs qui n’ont jamais rien eu… ou qui n’ont jamais vérifié. Parce que la vraie question sur la sécurité macOS n’est pas celle qu’on vous pose d’habitude.

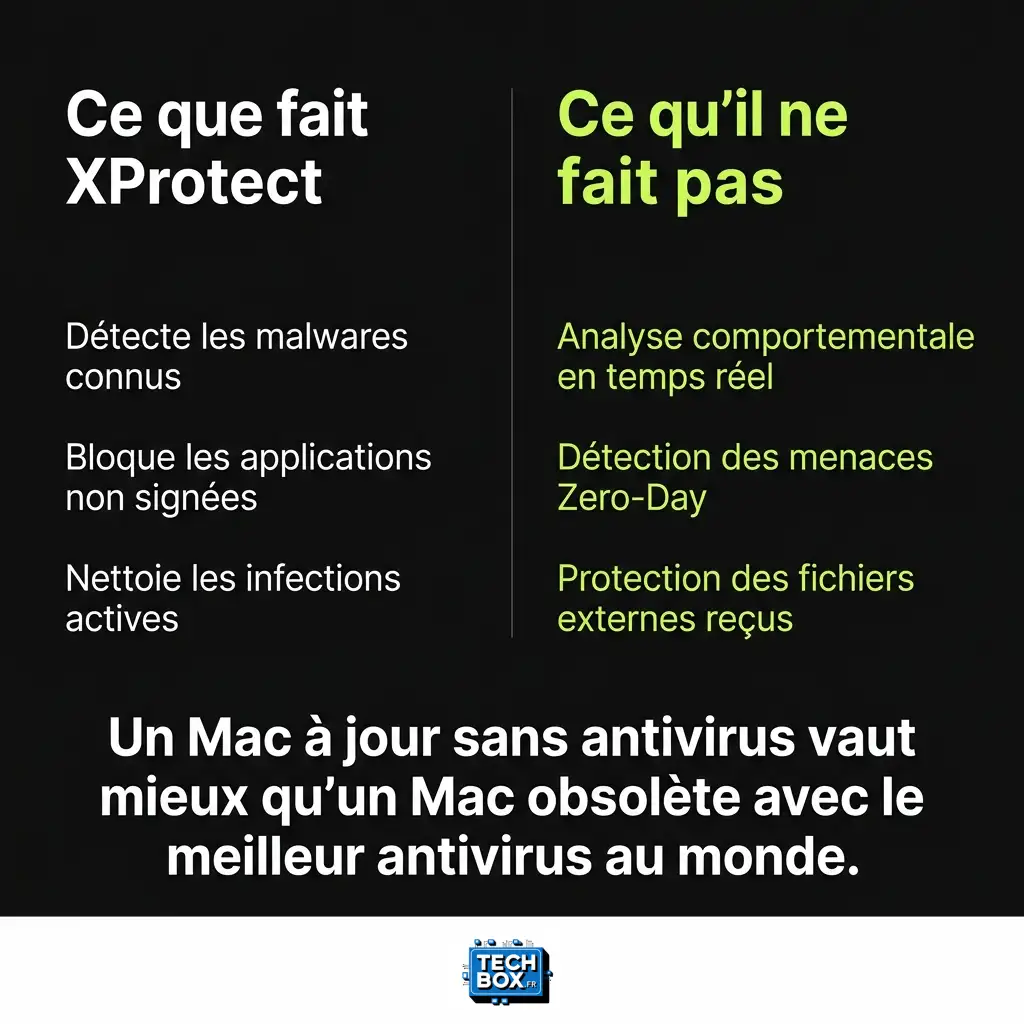

Ce que XProtect fait (et tait soigneusement)

Apple a construit quelque chose de solide. XProtect tourne en arrière-plan, silencieux, sans abonnement, sans popup agressif. Il compare les fichiers entrants à une base de signatures connues et bloque ce qu’il reconnaît. Gatekeeper refuse les apps non signées. Le MRT nettoie les infections déjà actives. Sur le papier, c’est une vraie architecture, Apple la documente elle-même sans en vanter les limites, ce qui est déjà un signal.

Et c’est là que les limites de XProtect sur Mac deviennent inconfortables. Il ne détecte que ce qu’il connaît déjà. Face à un malware zero-day — un variant trop récent pour figurer dans sa base — il ne voit rien. Absolument rien. Il laisse passer, sans signal, sans alerte. Les mises à jour de sa base de signatures arrivent avec un délai qui, dans un paysage de menaces évoluant en quelques heures, peut suffire à tout compromettre.

Ce n’est pas un défaut de conception. C’est une limite philosophique : XProtect reste un outil de détection passive, pas d’analyse comportementale continue. Nuance énorme.

Un Mac virus réel, j’en ai la preuve directe

En 2022, j’accompagnais une agence créative qui travaillait exclusivement sur MacBook Pro. Pas d’antivirus tiers “on est sur Mac, on est tranquilles”, répétait le directeur technique avec la conviction de quelqu’un qui n’a jamais eu de problème. Un designer a reçu un PDF de brief client, source apparemment légitime. XProtect n’a rien dit. Gatekeeper n’a pas bronché.

Trois jours plus tard, les identifiants de leur outil de gestion de projet circulaient sur un forum darknet. L’infostealer — spécifiquement compilé pour macOS — avait exploité une faille dans une version de Preview non mise à jour depuis quatre mois. Pas de bruit, pas de ralentissement, pas de signal. Juste le silence d’un système qui se croyait imperméable.

La leçon brutale que j’en ai tirée : la sécurité native de macOS pensée suffisante pour un usage personnel lambda ne l’est absolument pas pour un professionnel qui ouvre des fichiers externes tous les jours. Ces deux contextes ne méritent pas la même réponse — et presque personne ne fait cette distinction.

Est-ce que vous savez, vous, depuis combien de temps votre macOS n’a pas été mis à jour ?

L’arnaque intellectuelle du “Mac c’est sûr”

Il y a quelque chose de profondément malhonnête dans le discours ambiant. Les mêmes personnes qui affirment qu’un antivirus sur Mac est inutile utilisent souvent un gestionnaire de mots de passe, activent la double authentification, évitent les réseaux wifi publics. Pourquoi toutes ces précautions si macOS protège tout ?

Les menaces Mac réelles en 2026 sont documentées et sérieuses : Silver Sparrow en 2021 avait infecté 30 000 machines avant d’être identifié, XCSSET cible spécifiquement les développeurs via Xcode, les campagnes d’infostealers macOS se multiplient depuis 2023 en suivant — sans surprise — l’explosion des parts de marché Apple. Les attaquants sont pragmatiques. Ils vont là où sont les machines. Et les machines Apple sont désormais partout dans les entreprises.

Le mythe de l’immunité Mac était à moitié crédible quand la plateforme représentait 5% du parc mondial. Ce temps est définitivement révolu.

Oui ou non : ma position, et elle va décevoir tout le monde

Pour l’utilisateur qui navigue, streame, utilise exclusivement l’App Store et ne reçoit jamais de fichiers externes : les défenses natives d’Apple combinées à un macOS rigoureusement à jour restent probablement suffisantes. Je dis “probablement” sciemment — pas “absolument”.

Pour tous les autres — freelances, développeurs, managers, consultants dont l’ordinateur contient des données clients ou des accès sensibles — un outil tiers apporte une analyse comportementale en temps réel que XProtect ne proposera jamais nativement. J’ai choisi Malwarebytes (lien nofollow) plutôt que les suites tout-en-un type Norton ou Kaspersky pour une raison concrète : il ne ralentit pas le système, ne bombarde pas de notifications anxiogènes et reste chirurgicalement discret. Les grosses suites commerciales ont tendance à transformer votre Mac en forteresse paranoïaque — autant de popups que de vraies menaces, ce qui finit par émousser la vigilance.

Ce n’est pas de la paranoïa. C’est le même raisonnement que fermer sa porte à clé dans un quartier réputé calme. Le calme ne dure que tant qu’il dure.

Le seul conseil non négociable

Si vous ne retenez qu’une chose — une seule, vraiment — c’est celle-là. La majorité des Mac virus réels documentés ces cinq dernières années ont exploité des failles déjà corrigées dans les versions récentes de macOS. Des utilisateurs qui repoussaient la mise à jour depuis des mois “parce que ça prend du temps” ou “parce que la dernière version avait cassé un plugin”. XProtect lui-même se met à jour automatiquement, mais son efficacité dépend du socle système pour fonctionner correctement.

Une sécurité macOS véritablement suffisante existe. Elle a un prérequis que personne ne peut remplir à votre place.

La question qu’Apple ne veut pas que vous posiez

Si macOS n’avait jamais besoin de protection tierce, pourquoi Apple a-t-il progressivement renforcé XProtect, ajouté le MRT, intégré des alertes de sécurité de plus en plus visibles depuis Ventura, et commencé à notifier les utilisateurs quand une app tente d’accéder à des données sensibles ?

Peut-être que la pomme sait quelque chose que ses utilisateurs préfèrent, confortablement, ne pas entendre.

Ce que les gens demandent vraiment

Est-ce que XProtect suffit pour protéger un Mac en 2026 ?

Pour un usage strictement personnel et limité à l’App Store, XProtect combiné à un macOS à jour couvre l’essentiel des menaces connues. Dès que vous échangez des fichiers avec des sources externes, travaillez sur des données sensibles ou utilisez des outils tiers, ses limites deviennent un vrai angle mort. Il détecte ce qu’il connaît — pas ce qui est apparu cette semaine.

Un Mac peut-il vraiment attraper un virus ?

Oui. Ce n’est plus un débat. Silver Sparrow a infecté plus de 30 000 Mac en 2021 avant d’être identifié. Les campagnes d’infostealers ciblant macOS se sont multipliées depuis 2023. L’idée que les Mac sont immunisés est une légende héritée d’une époque où Apple pesait 5% du marché mondial — ce qui n’est plus le cas depuis longtemps.

Quel antivirus choisir pour Mac sans ralentir la machine ?

Malwarebytes reste la référence pour une protection légère et non intrusive. Il ne tourne pas en permanence en mode paranoïaque, propose des scans à la demande dans sa version gratuite, et une protection en temps réel dans sa version premium. Les suites tout-en-un comme Norton ou Kaspersky sont efficaces mais ont tendance à alourdir le système et à multiplier les alertes au point de les rendre invisibles.

La mise à jour macOS remplace-t-elle un antivirus ?

Elle ne le remplace pas, mais elle reste la mesure de sécurité la plus impactante que vous puissiez prendre. La majorité des infections Mac documentées ces cinq dernières années ont exploité des failles déjà corrigées dans des versions récentes du système. Un Mac à jour sans antivirus tiers est significativement plus sûr qu’un Mac obsolète avec la meilleure suite de protection du marché.

Apple conseille-t-il d’installer un antivirus ?

Officiellement, non. Apple documente ses protections natives (XProtect, Gatekeeper, MRT) sans jamais recommander d’outil tiers. Ce silence est en lui-même instructif : une entreprise qui renforce discrètement sa sécurité à chaque version majeure depuis Ventura ne communique pas sur ses propres lacunes. Lisez entre les lignes.