Tout le monde installe des agents IA sur des VM bricolées et croise les doigts. Sally O’Malley, elle, a décidé que c’était une mauvaise idée. Elle a eu raison, et Tank OS est la preuve que les meilleurs outils open source naissent de l’exaspération, pas des roadmaps.

À retenir

Tank OS n’est pas un énième wrapper de sécurité. C’est un changement de posture : l’agent IA cesse d’être un processus qu’on surveille pour devenir un environnement qu’on contrôle entièrement, du boot au secret. Ce qui change concrètement, c’est que la dérive de configuration devient structurellement impossible, pas juste improbable. La gestion de flotte, elle, passe de la corvée à la trivialité : une image, un registre, un redémarrage. Et le fait qu’aucun secret ne soit intégré dans l’image n’est pas un détail de sécurité, c’est une philosophie de déploiement entière.

Personne ne raconte ce qui se passe quand tout plante en prod

J’ai passé trois semaines à déboguer un agent OpenClaw sur une flotte de quarante machines. Le problème ? Une variable d’environnement contenant une clé API qui s’était retrouvée dans les logs système d’une machine, puis dans un snapshot de backup non chiffré. Personne n’avait rien fait de mal explicitement. C’est ça, le vrai risque des déploiements artisanaux : l’accumulation de petites décisions raisonnables qui forment ensemble un désastre.

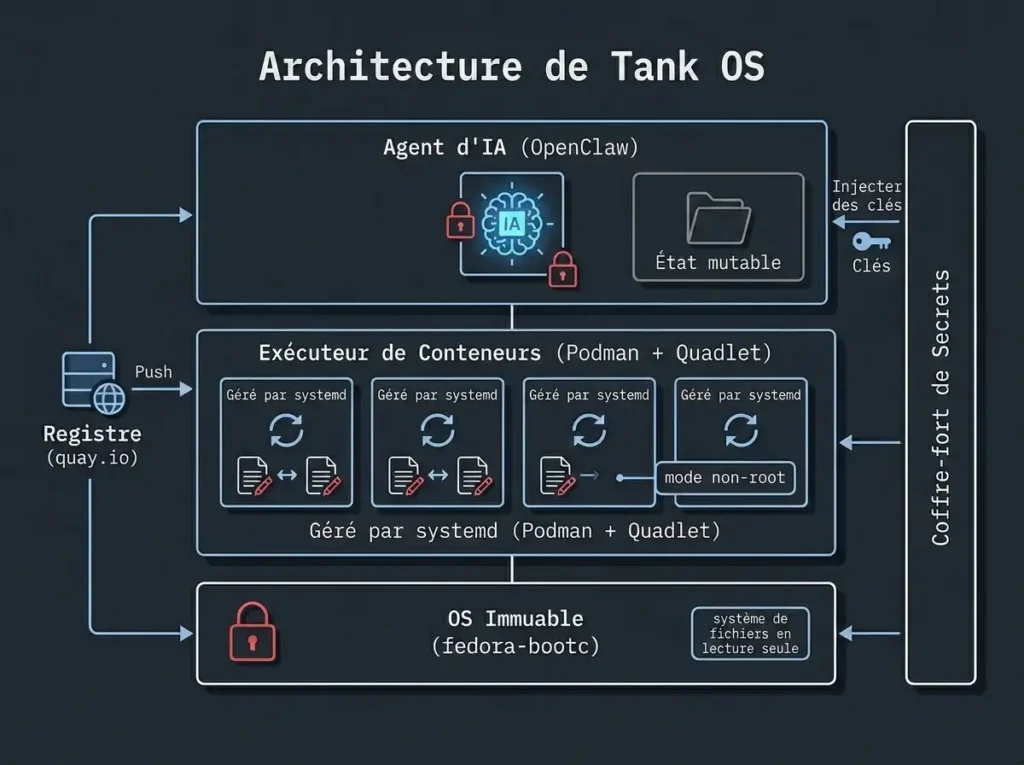

C’est exactement ce scénario que Tank OS rend impossible par construction. Les clés API ne touchent jamais l’image. Elles sont injectées après le boot via des secrets Podman, transmises à la configuration d’OpenClaw par un script dédié — tank-openclaw-secrets — qui évite délibérément les variables d’environnement en clair. Ce n’est pas une feature. C’est une correction de bug architecturale.

Et honnêtement, pourquoi Podman plutôt que Docker ? La réponse standard — “pas de daemon root, plus sécurisé” — est vraie mais incomplète. Le vrai avantage ici, c’est Quadlet : le système d’intégration systemd qui transforme un conteneur en service géré, avec restart automatique, journalisation native et aucune dépendance à un process tiers qui peut lui-même tomber. Docker Compose fait le café. Quadlet fait de la production.

Posez-vous une question inconfortable : si votre déploiement actuel prenait feu à 3h du matin, combien de temps avant que vous réalisiez que des secrets ont été exposés ?

L’OS comme argument de sécurité

fedora-bootc est sous-estimé. Pas parce que la technologie est obscure — elle ne l’est pas — mais parce que l’idée qu’un conteneur puisse devenir un système d’exploitation complet et amorçable bouscule encore beaucoup d’architectes qui ont passé des années à séparer les deux couches mentalement.

Tank OS retourne le problème. Au lieu de sécuriser un OS et d’y installer un agent, il part de l’agent et construit l’OS autour. Le système de fichiers est en lecture seule. L’agent tourne en non-root. L’état mutable est confiné à un seul répertoire. Ce n’est pas du hardening. C’est de la conception.

J’ai eu une conversation avec un architecte infrastructure l’an dernier qui m’a dit — et il le pensait vraiment — que “l’immutabilité, c’est bien pour les serveurs web mais les agents IA ont besoin de flexibilité”. Cette phrase m’a hanté. Parce qu’elle révèle une confusion fondamentale : la flexibilité dont un agent a besoin est dans son état, pas dans son environnement d’exécution. Ces deux choses n’ont rien à voir.

La flotte, ou comment arrêter de penser machine par machine

Voici ce que personne ne dit clairement dans les articles de lancement : la vraie valeur de Tank OS n’est pas la sécurité. C’est l’ennui opérationnel qu’il génère, et c’est un compliment.

Mettre à jour une flotte de cinquante agents OpenClaw se résume à pousser une image vers un registre. Chaque machine compare les condensés, tire les couches modifiées, redémarre. Secrets préservés. État préservé. Clés SSH préservées. La commande est unique. Le résultat est déterministe. C’est tellement simple que ça paraît suspect — et c’est précisément pourquoi ça fonctionne.

Les appareils edge entrent dans le même schéma sans friction supplémentaire. Un petit équipement en périphérie de réseau avec son propre agent OpenClaw, sa propre interface sécurisée, géré exactement comme le reste de la flotte. Le wrapper CLI côté hôte laisse les administrateurs interagir avec OpenClaw naturellement, sans jamais toucher les entrailles du conteneur.

Ce qui m’intéresse, et que je ne vois pas encore dans la documentation, c’est la gestion des rollbacks sur des appareils edge avec connectivité intermittente. C’est le prochain vrai test.

Ce que Red Hat prépare vraiment

Tank OS n’est pas un produit. O’Malley le dit explicitement, et c’est important de la prendre au sérieux plutôt que de le lire comme une clause de non-responsabilité. C’est un upstream project, porté par le groupe Emerging Technologies, le laboratoire d’idées de Red Hat, pas son département commercial.

Ce qui est intéressant, c’est la trajectoire. Plus tôt cette année, Red Hat et Nvidia ont partagé leurs plans autour d’OpenShell, un outil de sandbox pour agents en production qui ajouterait filtrage réseau, restrictions filesystem et contraintes de processus par-dessus une couche OS gérée par image. Par-dessus une couche comme Tank OS.

La pièce manquante aujourd’hui deviendra l’infrastructure standard dans dix-huit mois. C’est le moment d’apprendre à la déployer, pas d’attendre la GA.

Conclusion

L’ère où on sécurisait les agents IA après coup est terminée. Tank OS pose une question simple à laquelle beaucoup d’équipes ne sont pas encore prêtes à répondre : votre pipeline de déploiement actuel est-il reproductible à l’identique sur cent machines, ou vous faites confiance à la mémoire de quelqu’un ?

Le projet est là : quay.io/redhat-et/tank-os:latest. La prochaine question n’est pas “est-ce que ça marche”, c’est “qu’est-ce que ça révèle sur l’état de votre infrastructure actuelle”.