Le vrai problème n’est pas ton VPN. C’est toi.

J’ai vu une PME de 40 personnes se faire exfiltrer 3 ans de données clients — non pas par un hacker de génie, mais parce qu’un commercial travaillait depuis un Airbnb et utilisait le Wi-Fi du salon commun pour accéder au CRM. Sans VPN, sans double authentification, avec le mot de passe “Entreprise2022!” griffonné sur un Post-it. L’attaque ? Un simple man-in-the-middle. Basique. Dévastateur.

La donnée qui devrait te glacer : selon Ivanti, seul 1 employeur sur 10 a réellement déployé une architecture Zero Trust pour ses télétravailleurs en 2025. Le reste improvise.

À retenir

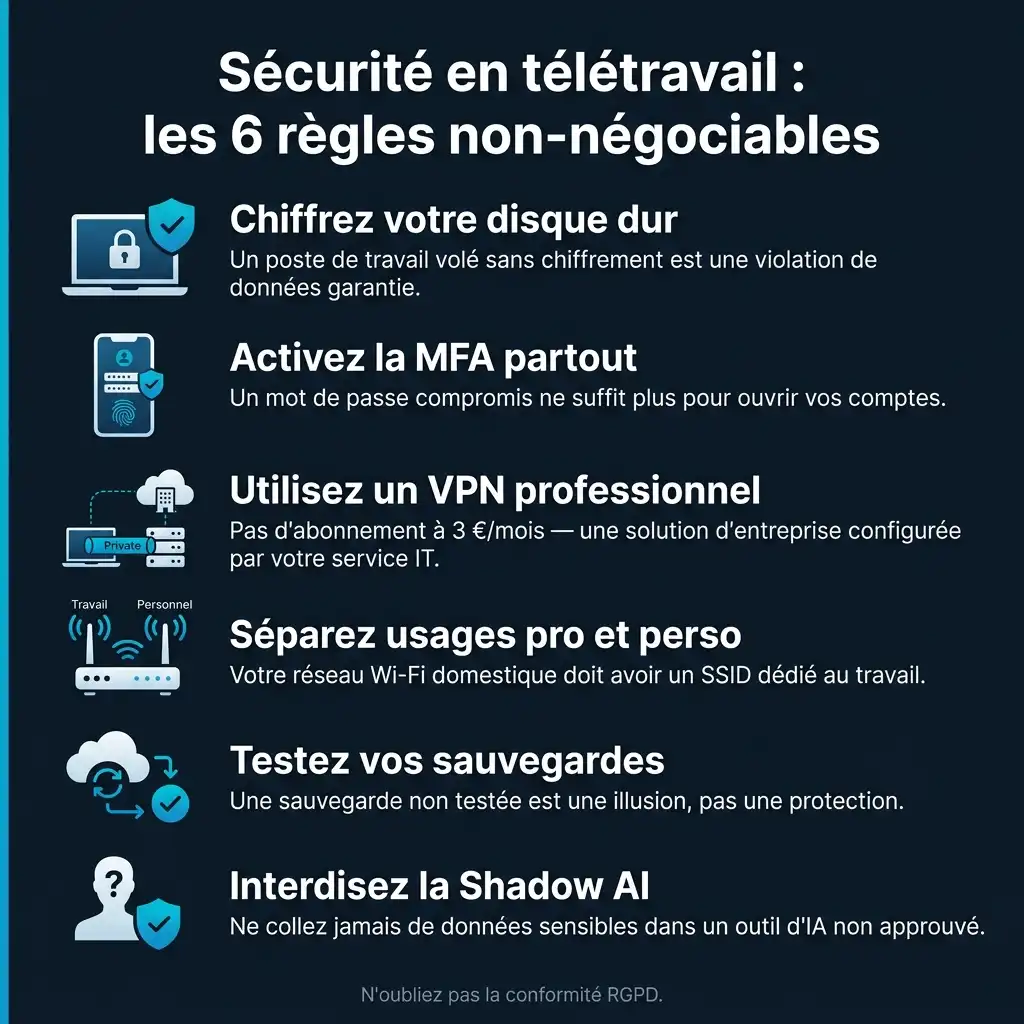

La sécurité en télétravail ne se résume pas à un outil ou un abonnement VPN. C’est une posture continue qui commence par le comportement humain, se renforce par l’architecture technique (Zero Trust, MFA, chiffrement, IAM) et s’inscrit dans un cadre légal contraignant. Le Shadow AI redéfinit aujourd’hui les frontières du risque bien au-delà des préoccupations classiques. Et la vraie question, celle que peu d’organisations posent réellement, n’est pas “sommes-nous protégés ?” mais “avons-nous testé nos protections récemment ?”

Le Wi-Fi domestique, ce talon d’Achille qu’on minimise

Pense à cette question : combien de fois as-tu changé le mot de passe de ta box depuis que tu l’as installée ? Si tu hésites, tu as ta réponse.

Le réseau domestique est le maillon faible de toute architecture de sécurité en télétravail. Le WPA3 devrait être la norme absolue — et pourtant la majorité des routeurs grand public tournent encore avec des configurations d’usine. Créer un réseau Wi-Fi invité distinct pour séparer les flux professionnels des flux personnels est une mesure simple, quasi gratuite, et quasi jamais appliquée.

Le chiffrement des données reste la première ligne de défense sérieuse. Pas parce que c’est dans le guide ANSSI — mais parce que si ton disque dur tombe entre de mauvaises mains lors d’un déplacement, c’est la seule chose qui rend les données illisibles. Appliquer la règle 3-2-1 (trois copies, sur deux supports différents, dont une hors site) est un classique que peu respectent vraiment. La vraie question que personne ne pose : as-tu déjà testé la restauration de ta sauvegarde ? Une sauvegarde non testée est une illusion de sécurité.

L’erreur que j’ai commise — et que tu commets probablement aussi

Pendant des années, j’ai conseillé à mes clients de séparer matériel pro et perso. “Ne mélangez pas.” Bonne théorie. Sauf qu’un jour, j’ai moi-même ouvert une pièce jointe depuis mon Mac personnel parce que mon poste pro était en maintenance. Un PDF apparemment anodin d’un “client”. Le lendemain, je découvrais une tentative d’accès à mes outils cloud via mes identifiants récupérés par keylogger. La leçon n’est pas “utilise toujours ton poste pro” — c’est “l’authentification multi-facteurs aurait tout bloqué malgré moi”.

Le MFA est probablement la mesure avec le meilleur ratio effort/protection qui existe aujourd’hui. Un code de validation supplémentaire, et l’accès non autorisé devient exponentiellement plus difficile même si ton mot de passe est compromis. Pourtant, une proportion alarmante de PME françaises ne l’ont toujours pas déployé sur leurs outils critiques.

Zero Trust, BYOD, Shadow AI : bienvenue dans la vraie guerre

Le périmètre de sécurité traditionnel est mort. L’idée qu’il existe un “intérieur” protégé et un “extérieur” dangereux n’a plus aucun sens quand tes collaborateurs se connectent depuis leur salon, un café à Lisbonne ou un coworking à Lyon. Le modèle Zero Trust — “ne jamais faire confiance, toujours vérifier” — répond précisément à cette réalité : chaque demande d’accès est vérifiée en temps réel, quel que soit l’utilisateur ou l’appareil, sans présomption de confiance héritée.

Le BYOD (Bring Your Own Device) amplifie le problème. Les périphériques personnels non gérés constituent aujourd’hui des vecteurs privilégiés pour les attaques et la fuite de données sensibles. Une solution IAM (Identity and Access Management) centralisée permet de contrôler qui accède à quoi, d’appliquer le principe du moindre privilège, et surtout de désactiver automatiquement les accès quand un collaborateur quitte l’entreprise — sans attendre qu’un ticket IT soit traité.

Mais le danger de 2026 a muté. Il s’appelle Shadow AI. Un collaborateur qui colle une stratégie commerciale ou un contrat en cours de négociation dans un modèle d’IA public non approuvé ne déplace pas une donnée — il l’offre potentiellement à l’entraînement d’un modèle tiers. 59% des collaborateurs utilisent des outils IA non approuvés par leur entreprise, un chiffre qui monte à 93% chez les cadres dirigeants. La DSI qui n’a pas encore de politique Shadow AI en 2026 est une DSI qui gouverne à l’aveugle.

Ce que le RGPD exige vraiment de ton employeur

L’article 32 du RGPD est clair : des “mesures techniques et organisationnelles appropriées” pour garantir un niveau de sécurité adapté au risque. Ce n’est pas une recommandation, c’est une obligation légale. Les sanctions potentielles atteignent 4% du chiffre d’affaires mondial. L’employeur qui remet un ordinateur sans pare-feu, sans VPN configuré et sans politique de sécurité documentée engage sa responsabilité directe.

Côté salarié, la responsabilité est partagée — et c’est là que le débat devient inconfortable. Verrouiller son écran, ne jamais utiliser un réseau public sans VPN actif, éviter de transférer des données professionnelles vers sa messagerie personnelle… Ces gestes sont souvent perçus comme des contraintes imposées par l’IT. Ils sont en réalité la dernière barrière entre ton entreprise et une violation de données déclarée à la CNIL.

En 2026, la menace ne vient pas d’un hacker à capuche dans une cave. Elle vient de la routine, de la confiance mal placée, et du prochain outil IA qu’un de tes collègues va adopter ce soir sans en parler à personne.

Est-ce que ta politique de sécurité a été mise à jour pour ça ?